Co jsou informační aktiva a proč jsou důležitá

Informační aktiva jsou jakákoliv data, informace, znalosti nebo software, hardware, IT služba, úložiště dat, IT zařízení, která mají pro firmu hodnotu a jejich ztráta, odcizení nebo zneužití by byla pro firmu problém, protože bez nich nemohou fungovat procesy a nemůže probíhat rozhodování a řízení.

- informační aktiva potřebuje každá organizace pro své fungování a rozhodování

- bez informací a informačních aktiv nemůže žádná organizace existovat

- každé informační aktivum je v nějaké míře nějak zranitelné a tedy by mělo být chráněno

- s informačními aktivy se pracuje v oblasti informační bezpečnosti, například ISO 27001

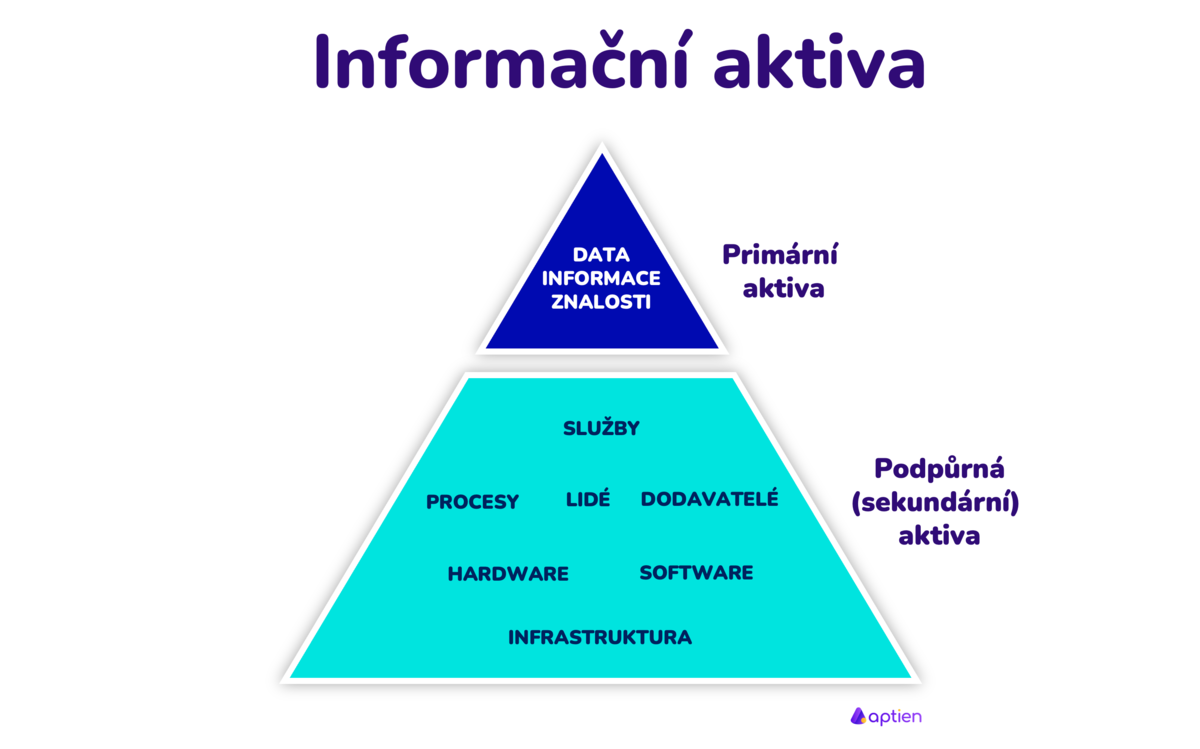

Z pohledu informační bezpečnosti se rozdělují na takzvaná primární informační aktiva a podpůrná informační aktiva, tedy vše, co musí fungovat, abyste měli k dispozici data a informace:

Primární informační aktiva: co musíte chránit

- Data, informace a znalosti

Podpůrná informační aktiva: co musí fungovat a musíte chránit a zabezpečit

- Software: software a aplikace kde jsou data uložena nebo zpracovávána

- Hardware: Jakékoliv další IT nebo jiné vybavení

- Lidé: jako nositelé znalostí a informací, i jako zdroj rizika nebo selhání

- Služby a procesy: IT služby, interní nebo externí (outsourcované), například cloudové úložiště dat

- Fyzická infrastruktura: Jakékoliv fyzické vybavení, lokalita, na které závisí jiná aktiva, například serverovna

Jak rozdělovat informační aktiva

Informační aktiva netvoří jeden plochý seznam. Jsou různě důležitá a mají mezi sebou závislosti. Ztráta jednoho aktiva může poškodit hodnotu jiného informačního aktiva. Například vytopení serverovny poškodí aplikace a tedy i data, které jsou na něm uložena. Je tedy nutné chránit nejen software na úrovni kybernetické bezpečnosti (proti kybernetickým útokům), ale také serverovnu na úrovni fyzické bezpečnosti (proti vyhoření, vykradení, vytopení).

V informační a kybernetické bezpečnosti se informační aktiva rozdělují na primární a sekundární (podpůrná).

- Primární informační aktiva jsou data, stojí na vrcholu pomyslné pyramidy

- Sekundární, podpůrná informační aktiva je vše, co umožňuje a podporuje poskytování dat, tedy software, hardware, fyzická infrastruktura, služby a lidé.

Příklady informační aktiv

- Osobní data zákazníků

- Přihlašovací údaje

- Záloha s daty

- Ochodnbí plány

- Aplikace na zpracování mezd

- Server, na kterém je provozovaný podnikový software

- Notebook zaměstnance

- Mobilní telefon zaměstnance

- Jakýkoliv hardware (tiskárny, síťové prvky atd.)

- Služby (cloudové služby, dodávka elektřiny, chlazení atd.)

- Cloudové úložiště

- VPN

- Proces přidělování oprávnění

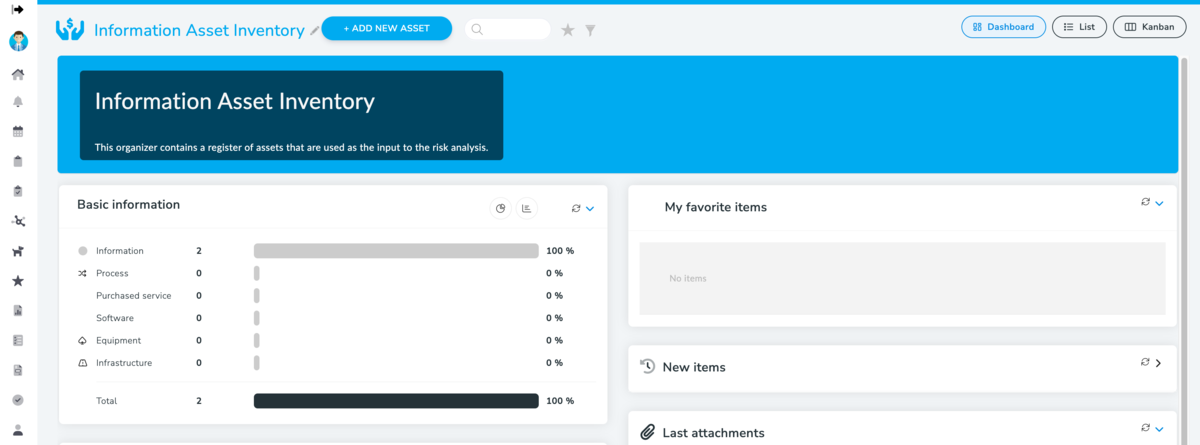

Jak Aptien pomůže vést evidenci informačních aktiv

Přehled informačních aktiv je nezbytným základem pro řízení bezpečnosti informací. Její vytvoření zpravidla prvním krokem.

- pro udržování inventáře informačních aktiv použijte evidenci informačních aktiv

- v ní udržujete přehled informační aktiv, rozdělených podle výše uvedené metodiky nebo podle vlastní metodiky

- ke každému aktivu vedete klíčové informace, jako jsou typ, důvěrnost a další

- každé jednotlivé aktivum můžete provázat s dalšími a vést tak jejich souvislosti

- soupis informačních aktiv by měl být aktualizován, když se objeví další aktiva

Vytvoření evidence informačních aktiv krok za krokem

Když pomáháme týmům s informační bezpečností, často začínáme na workshopu s týmem pro informační bezpečnost a zástupci managementu, kteří jsou za jednotlivá informační aktiva odpovědni. S nimi tvoříme katalog informačních aktiv následujícím způsobem.

1. Začnete primárními aktivy (daty)

- Nejprve se soustřeďte na primární informační aktiva, tedy vaše data

- Identifikujte klíčové informace, bez kterých nemůžete vaše organizace fungovat. Pomozte si větou "když o ně přijdeme, končíme" nebo "když je někdo zneužije, máme velký problém"

- Vyjmenujte 3-10 základních informační aktiv, to vám pomůže neutopit se v detailu

- Pojmenujte dopad zničení nebo ztráty pro každé z nich. Pomozte si představit, jaký důsledek bude mít pro vás jejich ztráta na stupnici od nepoznáme to až po nebudeme fungovat?

- Zhodnoťte, zda jde opravdu o primární aktivum a ne podpůrné

- Body 2-5 opakujte, dokud nebudete mít uspokojitelný výsledek, pozor abyste nezařadili podpůrná aktiva.

2. K primárním aktivům vytvořte seznam podpůrných aktiv

- Identifikujte klíčové systémy, software, hardware nebo infrastrukturu, kde máte uložena svá data (primární aktiva)

- Postupujte od každého primárního aktiva s otázkou "kde a jak jsou data uložena"

- Pojmenujte dopad pro každou z nich. Jaký důsledek bude mít pro vás jejich nedostupnost na stupnici od nepoznáme to až po nebudeme fungovat?

- Body 1-3 opakujte, dokud nebudete mít seznam všeho co musí fungovat, aby mohla fungovat i vaše firma

Údržba evidence informačních aktiv

- Evidenci informačních aktiv by měl tým bezpečnosti informací průběžně aktualizovat na základě nových aktiv, rizik, workshopů, incidentů a dotazů ostatních zaměstnanců

- Měl by být pravidelně validován vedením a vlastníky aktiv, každých šest měsíců nebo jednou ročně.

- Doporučujeme naplánovat pravidelné schůzky na téma bezpečnosti informací, kde jedním z bodů programu je i revize seznamu vašich informačních aktiv

- Vedení firmy by mělo zkontrolovat, zda jsou přítomna všechna informační aktiva, o kterých ví a o které se starají

- Vlastníci informačních aktiv by si měli ověřit, zda uznávají a rozumí všem aktivům, která jsou jim přiřazena, a jsou ochotni nést odpovědnost

Informační aktiva podle české legislativy - zákona o kybernetické bezpečnosti

V mezinárodním prostředí se používá zpravidla výše uvedené rozdělení informačních aktiv. Zákon o kybernetické bezpečnosti (181/2014 Sb.) platný v České republice rozděluje informační aktiva následovně:

- primární aktiva jsou jsou informace, data nebo služby

- podpůrná aktiva jsou zaměstnanci, dodavatelé, objekty, techncké prostředky a infrastruktura